安全框架 Shiro 身份认证

前言:因为之前直接上手就是 Spring Security,所以对这个框架没有怎么了解,借着放假前夕赶紧把这个框架补齐一下~

大部分转载自 W3C School 的 Shiro 教程

Apache Shiro 是什么?

Shiro 可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等。

其基本功能点如下图所示:

其主要相关概念

1、Authentication:身份认证 / 登录,验证用户是不是拥有相应的身份;

2、Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

3、Session Management:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通 JavaSE 环境的,也可以是如 Web 环境的;

4、Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

5、Web Support:Web 支持,可以非常容易的集成到 Web 环境;

6、Caching:缓存,比如用户登录后,其用户信息、拥有的角色 / 权限不必每次去查,这样可以提高效率;

7、Concurrency:shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

8、Testing:提供测试支持;

9、Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

10、Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

注意: Shiro 不会去维护用户、维护权限;这些需要我们自己去设计 / 提供;然后通过相应的接口注入给 Shiro 即可。

Shiro 的架构

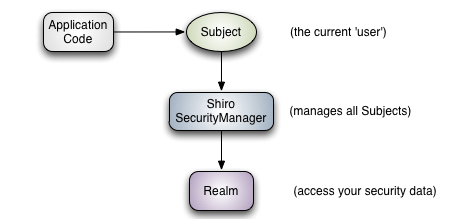

首先,我们从外部来看 Shiro 吧,即从应用程序角度的来观察如何使用 Shiro 完成工作(Spring Security 实在是太复杂了)。如下图:

可以看到:应用代码直接交互的对象是 Subject,也就是说 Shiro 的对外 API 核心就是 Subject;其每个 API 的含义:

Subject:主体,代表了当前 “用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是 Subject,如网络爬虫,机器人等;即一个抽象概念;所有 Subject 都绑定到 SecurityManager,与 Subject 的所有交互都会委托给 SecurityManager;可以把 Subject 认为是一个门面;SecurityManager 才是实际的执行者;

SecurityManager:安全管理器;即所有与安全有关的操作都会与 SecurityManager 交互;且它管理着所有 Subject;可以看出它是 Shiro 的核心,它负责与后边介绍的其他组件进行交互,如果学习过 SpringMVC,你可以把它看成 DispatcherServlet 前端控制器;

Realm:域,Shiro 从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色 / 权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource,即安全数据源。

也就是说对于我们而言,最简单的一个 Shiro 应用:

- 应用代码通过 Subject 来进行认证和授权,而 Subject 又委托给 SecurityManager;

- 我们需要给 Shiro 的 SecurityManager 注入 Realm,从而让 SecurityManager 能得到合法的用户及其权限进行判断。

从以上也可以看出,Shiro 不提供维护用户 / 权限,而是通过 Realm 让开发人员自己注入。 这里和 SpringSecurity 有点像

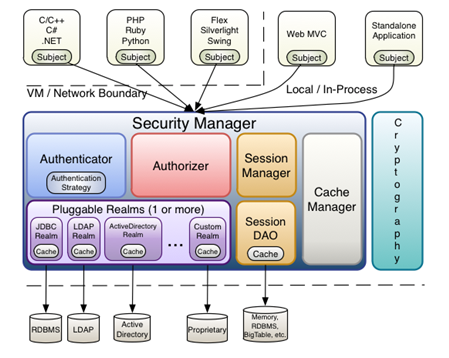

Shiro 内部的架构

Subject:主体,可以看到主体可以是任何可以与应用交互的 “用户”;

SecurityManager:相当于 SpringMVC 中的 DispatcherServlet 或者 Struts2 中的 FilterDispatcher;是 Shiro 的心脏;所有具体的交互都通过 SecurityManager 进行控制;它管理着所有 Subject、且负责进行认证和授权、及会话、缓存的管理。

Authenticator:认证器,负责主体认证的,这是一个扩展点,如果用户觉得 Shiro 默认的不好,可以自定义实现;其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

Authorize:授权器,或者访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

Realm:可以有 1 个或多个 Realm,可以认为是安全实体数据源,即用于获取安全实体的;可以是 JDBC 实现,也可以是 LDAP 实现,或者内存实现等等;由用户提供;注意:Shiro 不知道你的用户 / 权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的 Realm;

SessionManager:如果写过 Servlet 就应该知道 Session 的概念,Session 呢需要有人去管理它的生命周期,这个组件就是 SessionManager;而 Shiro 并不仅仅可以用在 Web 环境,也可以用在如普通的 JavaSE 环境、EJB 等环境;所以呢,Shiro 就抽象了一个自己的 Session 来管理主体与应用之间交互的数据;这样的话,比如我们在 Web 环境用,刚开始是一台 Web 服务器;接着又上了台 EJB 服务器;这时想把两台服务器的会话数据放到一个地方,这个时候就可以实现自己的分布式会话(如把数据放到 Memcached 服务器);

SessionDAO:DAO 大家都用过,数据访问对象,用于会话的 CRUD,比如我们想把 Session 保存到数据库,那么可以实现自己的 SessionDAO,通过如 JDBC 写到数据库;比如想把 Session 放到 Memcached 中,可以实现自己的 Memcached SessionDAO;另外 SessionDAO 中可以使用 Cache 进行缓存,以提高性能;

CacheManager:缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能

Cryptography:密码模块,Shiro 提供了一些常见的加密组件用于如密码加密 / 解密的。

Shiro 身份验证

身份验证,即在应用中谁能证明他就是他本人。一般提供如他们的身份 ID 一些标识信息来表明他就是他本人,如提供身份证,用户名 / 密码来证明。在 shiro 中,用户需要提供 principals (身份)和 credentials(证明)给 shiro,从而应用能验证用户身份:

principals:身份,即主体的标识属性,可以是任何东西,如用户名、邮箱等,唯一即可。一个主体可以有多个 principals,但只有一个 Primary principals,一般是用户名 / 密码 / 手机号。

credentials:证明 / 凭证,即只有主体知道的安全值,如密码 / 数字证书等。

最常见的 principals 和 credentials 组合就是用户名 / 密码了。接下来先进行一个基本的身份认证。

另外两个相关的概念是之前提到的 Subject 及 Realm,分别是主体及验证主体的数据源。

搭建环境

<dependency>

<groupId>org.slf4j</groupId>

<artifactId>slf4j-api</artifactId>

<version>1.7.31</version>

</dependency>

<dependency>

<groupId>org.slf4j</groupId>

<artifactId>slf4j-log4j12</artifactId>

<version>1.7.30</version>

<scope>test</scope>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.7.1</version>

</dependency>

<dependency>

<groupId>org.junit.jupiter</groupId>

<artifactId>junit-jupiter-api</artifactId>

<version>5.7.0</version>

<scope>test</scope>

</dependency>

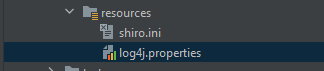

在 resources 文件夹创建 log4j.properties

# rootLogger参数分别为:根Logger级别,输出器stdout,输出器log

# 语法是:log4j.rootLogger = [ level ] , appendedName, appendedName, …

log4j.rootLogger = info,stdout,log

# 输出信息到控制台

log4j.appender.stdout = org.apache.log4j.ConsoleAppender

log4j.appender.stdout.layout = org.apache.log4j.PatternLayout

log4j.appender.stdout.layout.ConversionPattern = %d [%-5p] %l %rms: %m%n

# 输出DEBUG级别以上的日志到 ./logs/debug.log

log4j.appender.log = org.apache.log4j.DailyRollingFileAppender

log4j.appender.log.DatePattern = '.'yyyy-MM-dd

log4j.appender.log.File = ./log/debug.log

log4j.appender.log.Encoding = UTF-8

#log4j.appender.log.Threshold = INFO

log4j.appender.log.layout = org.apache.log4j.PatternLayout

log4j.appender.log.layout.ConversionPattern = %d [%-5p] (%c.%t): %m%n

登录 / 退出

1、首先准备一些用户身份 / 凭据(shiro.ini)

[users]

zhang=123

wang=123

此处使用 ini 配置文件,通过 [users] 指定了两个主体:zhang/123、wang/123。

2、测试用例

class LoginLogoutTest {

@Test

void testHelloworld() {

//1、获取 SecurityManager 工厂,此处使用 Ini 配置文件初始化 SecurityManager

// Factory<SecurityManager> factory = new IniSecurityManagerFactory("classpath:shiro.ini");

//2、得到SecurityManager实例 并绑定给SecurityUtils

// SecurityManager securityManager = factory.getInstance();

// 上面的方法已经弃用了,将 Factory 方法替换成 DefaultSecurityManager 方法即可

DefaultSecurityManager securityManager = new DefaultSecurityManager();

IniRealm iniRealm = new IniRealm("classpath:shiro.ini");

securityManager.setRealm(iniRealm);

SecurityUtils.setSecurityManager(securityManager);

//3、得到Subject及创建用户名/密码身份验证Token(即用户身份/凭证)

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("zhang", "123");

try {

//4、登录,即身份验证

subject.login(token);

} catch (AuthenticationException e) {

//5、身份验证失败

}

Assertions.assertEquals(true, subject.isAuthenticated()); //断言用户已经登录

//6、退出

subject.logout();

}

}

首先创建一个 DefaultSecurityManager,然后绑定一个 Realm,这个 Realm 可以认为是安全实体数据源,即用于获取安全实体的;可以是 JDBC 实现,也可以是 LDAP 实现,或者内存实现等等;由用户提供;

注意:Shiro 不知道你的用户 / 权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的 Realm;不过也有一些默认的 Realm,如这里的 IniRealm

接着 SecurityManager 绑定到 SecurityUtils,这是一个全局设置,设置一次即可;

通过 SecurityUtils 得到 Subject,其会自动绑定到当前线程;如果在 web 环境在请求结束时需要解除绑定;然后获取身份验证的 Token,如用户名 / 密码;

调用 subject.login 方法进行登录,其会自动委托给 SecurityManager.login 方法进行登录;

如果身份验证失败请捕获 AuthenticationException 或其子类,常见的如:

- DisabledAccountException(禁用的帐号)

- LockedAccountException(锁定的帐号)

- UnknownAccountException(错误的帐号)

- ExcessiveAttemptsException(登录失败次数过多)

- IncorrectCredentialsException (错误的凭证)

- ExpiredCredentialsException(过期的凭证)等

具体请查看其继承关系;对于页面的错误消息展示,最好使用如 “用户名 / 密码错误” 而不是 “用户名错误”/“密码错误”,防止一些恶意用户非法扫描帐号库;

最后可以调用 subject.logout 退出,其会自动委托给 SecurityManager.logout 方法退出。

从如上代码可总结出身份验证的步骤:

1、收集用户身份 / 凭证,即如用户名 / 密码;

2、调用 Subject.login 进行登录,如果失败将得到相应的 AuthenticationException 异常,根据异常提示用户错误信息;否则登录成功;

3、最后调用 Subject.logout 进行退出操作。

如上测试案例的几个问题: 1、用户名 / 密码硬编码在 ini 配置文件,以后需要改成如数据库存储,且密码需要加密存储; 2、用户身份 Token 可能不仅仅是用户名 / 密码,也可能还有其他的,如登录时允许用户名 / 邮箱 / 手机号同时登录。

身份认证流程

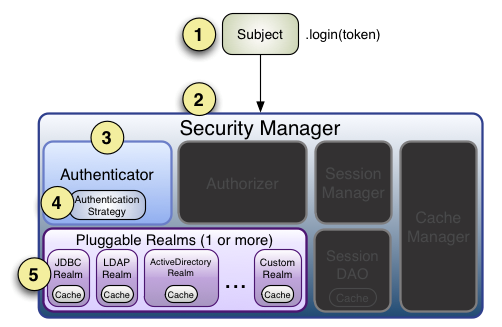

流程如下:

1、首先调用 Subject.login(token) 进行登录,其会自动委托给 Security Manager,调用之前必须通过 SecurityUtils.setSecurityManager() 设置;

2、SecurityManager 负责真正的身份验证逻辑;它会委托给 Authenticator 进行身份验证;

3、Authenticator 才是真正的身份验证者,Shiro API 中核心的身份认证入口点,此处可以自定义插入自己的实现;

4、Authenticator 可能会委托给相应的 AuthenticationStrategy 进行多 Realm 身份验证,默认 ModularRealmAuthenticator 会调用 AuthenticationStrategy 进行多 Realm 身份验证;

5、Authenticator 会把相应的 token 传入 Realm,从 Realm 获取身份验证信息,如果没有返回 / 抛出异常表示身份验证成功了。此处可以配置多个 Realm,将按照相应的顺序及策略进行访问。

自定义 Realm

Realm:域,Shiro 从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色 / 权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource,即安全数据源。

如我们之前的 ini 配置方式将使用 org.apache.shiro.realm.text.IniRealm。

org.apache.shiro.realm.Realm 接口如下:

String getName(); //返回一个唯一的Realm名字

boolean supports(AuthenticationToken token); //判断此Realm是否支持此Token

AuthenticationInfo getAuthenticationInfo(AuthenticationToken token)

throws AuthenticationException; //根据Token获取认证信息

单 Realm 配置,自定义 Realm 实现

public class MyRealm implements Realm {

@Override

public String getName() {

return "myrealm1";

}

/**

* 这个和 Spring Security 的 AuthenticationProvider 接口那个 supports 方法是一样的

* 用于告诉 Shiro 自己能处理什么类型的 Token

*/

@Override

public boolean supports(AuthenticationToken token) {

// 这里令其仅支持 UsernamePasswordToken 类型的 Token

return token instanceof UsernamePasswordToken;

}

/**

* 实际处理认证的部分

*/

@Override

public AuthenticationInfo getAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

String username = (String) token.getPrincipal(); //得到用户名

String password = new String((char[]) token.getCredentials()); //得到密码

if (!"zhang".equals(username)) {

throw new UnknownAccountException(); //如果用户名错误

}

if (!"123".equals(password)) {

throw new IncorrectCredentialsException(); //如果密码错误

}

//如果身份认证验证成功,返回一个AuthenticationInfo实现;

return new SimpleAuthenticationInfo(username, password, getName());

}

}

在测试类中使用这个自定义的 Realm

class MyRealmTest {

@Test

void testAuthentication() {

MyRealm realm = new MyRealm();

DefaultSecurityManager securityManager = new DefaultSecurityManager();

securityManager.setRealm(realm);

// 主体提交认证信息

SecurityUtils.setSecurityManager(securityManager); // 设置 SecurityManager 环境

Subject subject = SecurityUtils.getSubject(); // 获取当前主体

UsernamePasswordToken token = new UsernamePasswordToken("zhang", "123");

try {

subject.login(token);

} catch (AuthenticationException e) {

// 身份验证失败

}

Assertions.assertEquals(true, subject.isAuthenticated()); //断言用户已经登录

// 退出

subject.logout();

}

}

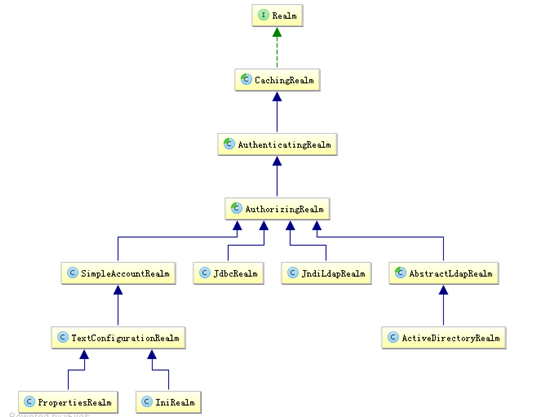

Shiro 默认提供的 Realm

以后一般继承 AuthorizingRealm(授权)即可;其继承了 AuthenticatingRealm(即身份验证),而且也间接继承了 CachingRealm(带有缓存实现)。

其中主要默认实现如下:

IniRealm:读取一个 ini 文件, [users] 部分指定用户名 / 密码及其角色;[roles] 部分指定角色即权限信息;

PropertiesRealm:这个作用同上,只不过使用的是 properties 文件,其中 user.username=password,role1,role2 指定用户名 / 密码及其角色;role.role1=permission1,permission2 指定角色及权限信息;

JdbcRealm:通过 sql 查询相应的信息,如 “select password from users where username = ?” 获取用户密码,“select password, password_salt from users where username = ?” 获取用户密码及密码盐;“select role_name from user_roles where username = ?” 获取用户角色;“select permission from roles_permissions where role_name = ?” 获取角色对应的权限信息;也可以调用相应的 api 进行自定义 sql;

JDBC Realm 使用

1、数据库及依赖

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<version>8.0.25</version>

</dependency>

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>druid</artifactId>

<version>1.2.6</version>

</dependency>

JdbcRealm 的使用

class JdbcRealmTest {

//创建一个数据源

DruidDataSource druidDataSource = new DruidDataSource();

{

//配置数据源信息

druidDataSource.setUrl("jdbc:mysql://localhost:3306/study_shiro");

druidDataSource.setUsername("root");

druidDataSource.setPassword("root");

}

@Test

void authenticationtest() {

//创建一个JdbcRealm

JdbcRealm jdbcRealm = new JdbcRealm();

/*设置数据源*/

jdbcRealm.setDataSource(druidDataSource);

//设置为true时允许查询权限数据

jdbcRealm.setPermissionsLookupEnabled(true);

//设置认证查询

jdbcRealm.setAuthenticationQuery("select password from users where username = ?");

/*设置角色查询*/

jdbcRealm.setUserRolesQuery("select role_name from user_roles where username=?");

/*设置权限查询*/

jdbcRealm.setPermissionsQuery("select permission from roles_permissions where role_name = ?");

/*构建 SecurityManager环境*/

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(jdbcRealm);

/*主体提交认证*/

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

/*创建一个待验证的实体*/

UsernamePasswordToken token = new UsernamePasswordToken("admin", "666");

subject.login(token);

/*检查用户认证是否通过*/

Assertions.assertEquals(true, subject.isAuthenticated()); //断言用户已经登录

// /*检验是否为该角色*/

// subject.checkRole("admin");

// /*检验是否拥有该权限*/

// subject.checkPermission("user:select");

}

}